MH370 : D’où vient l’hypothèse d’un piratage informatique ?

Par F. le 19 mars 2014, 13 h - Ailleurs - Lien permanent

En avril 2013, un chercheur en sécurité informatique a démontré qu’un simple smartphone doté d’une application spécifique pouvait permettre la prise de contrôle de l’informatique de bord d’un vol commercial.

En avril 2013, un chercheur en sécurité informatique a démontré qu’un simple smartphone doté d’une application spécifique pouvait permettre la prise de contrôle de l’informatique de bord d’un vol commercial.

De nouvelles théories ont été évoquées ces derniers jours pour répondre au mystère de la disparition du Boeing 777 de la Malaysia Airlines. Parmi ces hypothèses, celle d’un détournement par piratage informatique (cyber hijack) est soutenue par Sally Leivesley, une experte britannique dans la lutte contre le terrorisme. Les Échos reprend notamment une information du Sunday Express :

« Il est de plus en plus probable que le contrôle de certains systèmes a été détourné, soit manuellement par une personne dans le cockpit, soit par l’intermédiaire d’un dispositif à distance capable d’éteindre ou d’initialiser les systèmes. Un simple téléphone mobile aurait pu être utilisé pour réaliser une telle manipulation. »

Quelle est l’origine de cet avis d’expert ? En poussant un peu les recherches sur le sujet, on trouve la trace d’une conférence dont ce fut précisément le thème, le 10 avril 2013 à Amsterdam. Un billet du site technique developpez.com en rend compte :

PlaneSploit : une application Android pour contrôler un avion ?

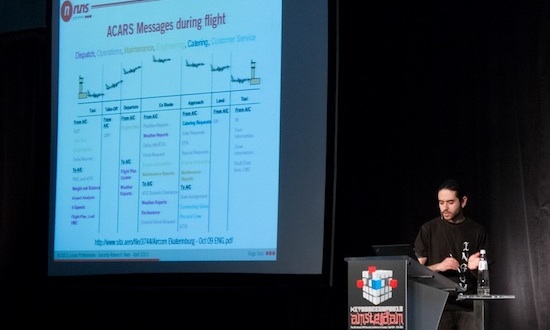

Durant le sommet de sécurité Hack In The Box qui a eu lieu à Amsterdam, Hugo Teso, un chercheur en sécurité chez N.Runs et pilote de vols commerciaux, a montré qu’il est possible de prendre le contrôle du système de communication en utilisant un smartphone Android et un code d’attaque spécialisé.

Il a développé ledit code pendant trois ans, étudiant avec soin les logiciels seconde main utilisés par les systèmes de navigation des vols commerciaux.

Son code d’attaque baptisé SIMON fonctionne sous une application Android du nom de PlaneSploit qu’il a développée. Il peut ainsi prendre le contrôle complet des systèmes de vol et des écrans du pilote. L'avion piraté pourrait même être contrôlé à l'aide de l’accéléromètre du smartphone pour faire varier son cap et sa vitesse.

« Vous pouvez utiliser ce système pour modifier tout ce qui touche à peu près à la navigation de l'avion. Cela inclut beaucoup de choses désagréables » explique-t-il à Forbes.

Le compte-rendu de developpez.com évoque les vulnérabilités du système ACARS dont il a beaucoup été question ces derniers jours (« ACARS n’a pas de sécurité du tout. L’avion n’a aucun moyen de savoir si les messages qu’il reçoit sont valides ou non. ») Teso a été en mesure d'utiliser les failles dans le système ACARS pour insérer du code dans un système virtuel de gestion de vol. Les slides de la conférence d’Hugo Teso peuvent également être téléchargées. Leur contenu est technique, mais aussi édifiant sur la facilité avec laquelle on peut se procurer matériels et logiciels réellement utilisés dans l’informatique de bord par… eBay !

Le lanceur d’alerte dit ne pas croire au piratage

Qui est Hugo Teso ? Son profil associe deux compétences : pilote professionnel né à Barcelone et chercheur en sécurité informatique vivant et travaillant à Berlin pour n.runs professionals, une société de services informatiques spécialisée dans la sécurité. Depuis que le mystère du vol MH370 a conduit des experts à s’interroger sur la possibilité d’un piratage informatique, Hugo Teso et n.runs ont soudainement concentré l’attention d’un certains nombre de médias internationaux. L’un et l’autre se défendent vigoureusement en affirmant qu’ils ne « croient pas » à l’hypothèse d’un hacking de l’informatique de bord. Hugo Teso le dit sur Twitter et sur son site web personnel commandercat.com :

No, I don’t think the MH370 was hacked

I spent the last days talking with countless journalists, all of them interested on the possibility that the MH370 was victim of some kind of on board systems hack; my answer to all of them was the same: I don’t think the MH370 was hacked.

Looks like that was not what they were expecting so, as far as I know, no mentions to those interviews have been published. Not going into detail about the reasons behind my opinion, being common sense one of them, I would like to make it clear here: I don’t think the MH370 was hacked.

There is very little and incomplete information about what happened to the MH370, so let’s wait for further developments and avoid speculating with highly unlikely theories.

De son côté, n.runs a publié un communiqué sur son site :

We would like to clarify that it is highly unlikely that, whatever happened to this flight, had anything to do with any form of cyber-attack against its systems.

Doit-on en déduire qu’il ne faudrait pas être plus royaliste que le roi ? que les spéculations sur un possible piratage de l’informatique de bord du MH370 sont vaines, si l’on en croit les spécialistes eux-mêmes ? On peut aussi se demander si ces lanceurs d’alerte, qui expliquaient dès 2013 travailler (ou vouloir travailler ?) avec les administrations compétentes (notamment l’EASA, l’Agence européenne de la sécurité aérienne) à « améliorer la situation » ne craignent pas d’être accusés maintenant d’avoir pu susciter des vocations de pirates informatiques. Une position périlleuse dont on peut comprendre qu’ils préféreraient ne pas avoir à l’affronter…

La vulnérabilité de l’informatique de bord mise en évidence par Hugo Teso lors de sa présentation avait été alors rapidement contestée par l’Administration fédérale américaine pour l’aviation (FAA), qui affirma que la démonstration de Teso était valable appliquée à un simulateur de vol, mais non sur l’informatique d’un avion réel, mieux protégée. Une mise au point de Teso sur le site de n.runs infirme cet avis : la vulnérabilité concernerait également les avions commerciaux. En revanche, il indique avoir à dessein (« very much on purpose ») codé son logiciel de démonstration pour qu’il ne puisse pas être utilisé sur un véritable avion.

Un épais mystère entoure encore la disparition du Boeing de la Malaysia Airlines. Dans ces conditions, ni les agences de sécurité aérienne ni les lanceurs d’alerte qui ont récemment pointé la vulnérabilité de l’informatique embarquée ne souhaitent apporter un commencement de crédit à l’hypothèse d’un piratage informatique. L’ampleur du scandale qui en résulterait les conduit naturellement à ne pas s’interroger publiquement sur cette éventualité.

Enfin, une curiosité. Où se trouve le siège de Hack In The Box, qui organise chaque année le congrès sur la sécurité informatique auquel Hugo Teso a participé en 2013 ? À Kuala Lumpur.

Voir aussi : cet article du Sri Lanka Guardian, qui évoque dans sa dernière partie l’attention portée depuis 2010 par l’International Civil Aviation Organization (ICAO) aux questions touchant au cyber terrorisme. En pratique, il s’agit pour l’essentiel de nouvelles recommandations et d’une convention (Convention de Pékin) visant notamment à renforcer la prévention des vulnérabilités des systèmes de bord et des communications. Ce résumé semble attester que l’effectivité d’une sécurisation mature de l’informatique et des communications dans l’aviation civile est un objectif loin d’être atteint.

Voir aussi : cet article du site Cyber Conflict Monitor (produit par The Christian Science Monitor). C’est un article détaillé et bien argumenté sur la vulnérabilité des vols commerciaux au cyber-terrorisme. Plusieurs témoignages d’experts sont cités. « D’autres chercheurs en sécurité informatique, issus du monde académique et non de la communauté des hackers, s’alarment également que les systèmes de communications aériennes soient potentiellement vulnérables au piratage informatique. »

© Copyright Foucauld Pérotin

Commentaires

Il est tres fort ce Foucauld !.... c est excellent !

Et les extraterrestres y sont pour rien en plus...